En la versión alpha que estamos peinando para que salta antes de que acabe Marzo ya está implementado el sistema de Bridging HTTP(IPv6) a HTTPs(IPv4) para poder realizar ataques de man in the middle en sitios web en los que solo funcionan bajo HTTPs. Esto es funciona en los procesos de login de Facebook, de Twitter o de Tuenti, con los mismos principios del ataque SLAAC del que ya hemos hablado. Vamos a ver un ejemplo con el login de Tuenti.

Fase 1: El ataque con la Evil FOCA

El ataque con Evil FOCA sigue siendo el mismo, enviar un paquete SLAAC para que el equipo se configure la dirección del atacante como puerta de enlace IPv6. Para que esto funcione, es necesario que el protocolo IPv4 no consiga configuración vía DHCP, y se configure con una dirección de vínculo local.

|

| Figura 1: Enviando el paquete RA a la víctima |

Una vez hecho el ataque con Evil FOCA, basta con mirar la configuración en la víctima para ver que tiene configuración IPv4 de vínculo local, configuración de IPv6 de vínculo local, y la dirección IPv6 en la tarjeta generada con SLAAC con conectividad con la puerta de enlace, que es la dirección IPv6 del atacante.

|

| Figura 2: La víctima configura IPv6 con SLAAC y usa DNS Autodiscovery |

Al resolver el dominio www.tuenti.com, aparece una dirección IPv6 generada por Evil FOCA cuando la víctima le envía las peticiones de resolución DNS a los servidores de DNS Autodiscovery configurados por defecto en IPv6.

Fas 2: La interceptación de las credenciales

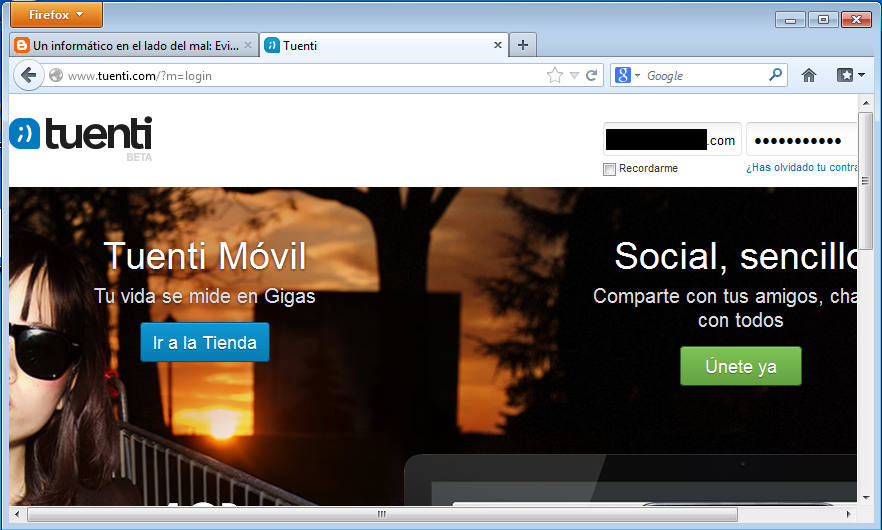

El resto del trabajo lo hace Evil FOCA. Cada enlace HTTPs que viene en las páginas HTML de respuesta sufre un sslStrip, es decir, se le quita la "s", con lo que todos los enlaces entre la víctima y el atacante se hacen con HTTP. Así que la negociación de las credenciales de Tuenti irá en claro. En la web principal se puede ver como Evil FOCA ha entregado la página de login bajo HTTP en lugar de bajo HTTPs.

|

| Figura 3: Navegando a Tuenti desde la víctima por IPv6 |

Una vez que el usuario manda la petición HTTP de login, Evil FOCA intentará comunicarse por HTTP con el servidor, pero si este no atiende más que por HTTPs, entonces repetirá la petición bajo HTTPs para obtener la respuesta. Eso sí, todo el tráfico con la víctima irá bajo HTTP, tal y como se puede ver en esta captura de WireShark donde aparecen las credenciales.

|

| Figura 4: Las credenciales de login va sobre IPv6 usando HTTP |

En la captura se puede ver como la negociación es sobre IPv6, utilizando una URI bajo HTTP, donde se envían el usuario y la contraseña, con lo que el hombre en medio podrá ver todos los datos, mientras que para la víctima será un proceso de navegación normal y corriente.

|

| Figura 5: La víctima navega normalmente bajo HTTP usando IPv6 |

Actualmente con Evil FOCA este ataque funciona con la mayoría de sitios, y estamos depurando algunos sitos que hacen algunas verificaciones extras, pero Twitter, Facebook y Tuenti funcionan ya en este entorno. Recuerda que tenemos un libro de Ataques en redes de datos IPv4 e IPv6 para aprender más de estas cosas.

Saludos Malignos!